في هذا الموضوع سنشرح المفاهيم الأساسية في تثبيت وتكوين DLP…

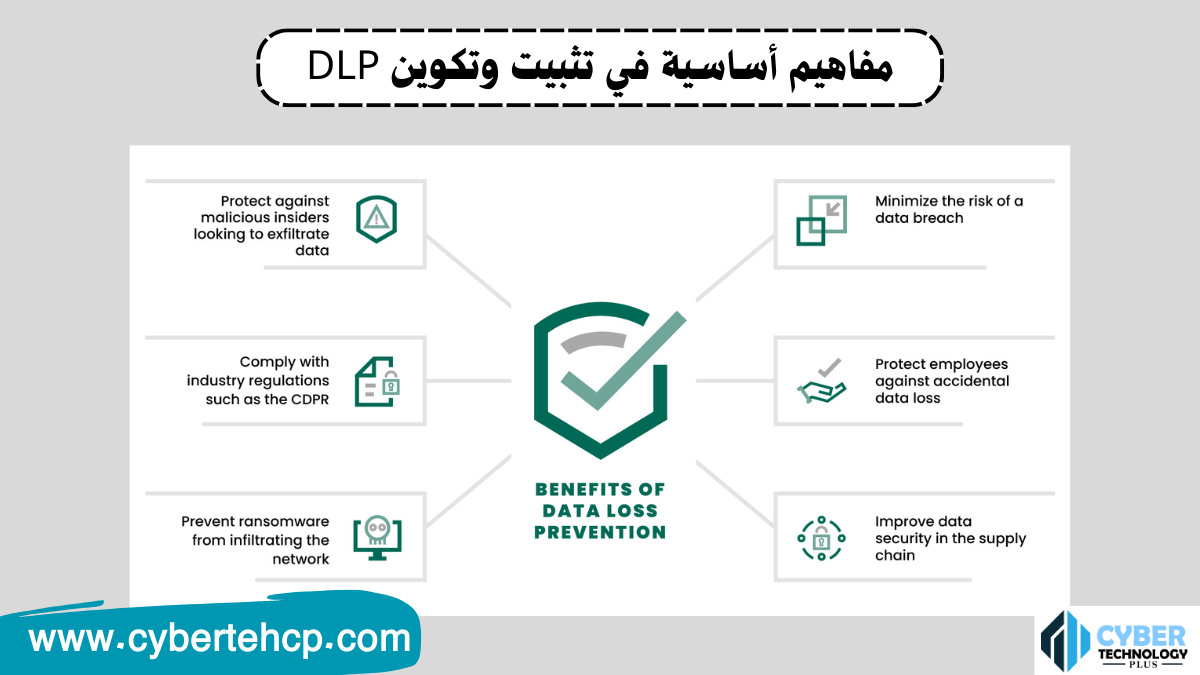

موضوع تثبيت وتكوين DLP يعتبر من أهم المواضيع التي تهم الشركات والمؤسسات، حيث يتم استخدام DLP لحماية البيانات الحساسة والمعلومات الخاصة من التسرب والاختراق. ومع تزايد الاعتماد على التقنيات الرقمية وزيادة حجم البيانات المعالجة، أصبحت حماية البيانات الحساسة والحفاظ عليها أمراً حاسماً لنجاح الشركات والمؤسسات في تحقيق أهدافها.

ويعتبر DLP (Data Loss Prevention) أحد التقنيات الحديثة التي تستخدم لحماية البيانات والحفاظ عليها. وتتضمن هذه التقنية مجموعة من الأدوات والتقنيات التي تساعد على تحديد ومراقبة البيانات الحساسة ومنع تسربها خارج الشبكة أو داخلها.

في هذا الموضوع، سنشرح أهم المفاهيم الأساسية في تثبيت وتكوين DLP، فإذا كنت مهتماً بحماية البيانات الحساسة وتحسين أمن الشبكات الخاصة بشركتك أو مؤسستك، فإن هذا الموضوع سيكون مفيداً لك.

ما هو الـ DLP ؟

DLP هي اختصار لـ Data Loss Prevention أو ما يُعرف بـحماية البيانات من الخسارة أو التسرب. وهي تقنية تهدف إلى حماية البيانات الحساسة والمعلومات الخاصة من التسرب والاختراق، سواء داخل الشبكة الداخلية للشركة أو خارجها.

تستخدم تقنية DLP مجموعة من الأدوات والتقنيات لتحديد ومراقبة البيانات الحساسة، ومنع تسربها خارج الشبكة أو داخلها. وتشمل هذه التقنية مجموعة من السياسات والإجراءات والأجهزة والبرامج التي تساعد على تحديد وتصنيف البيانات، وتحديد من يمكن الوصول إليها ومنع الوصول غير المصرح به إليها، وكذلك تحديد الأنشطة المسموح بها على هذه البيانات.

تعتبر DLP من التقنيات الحديثة والمهمة في مجال الأمن السيبراني، حيث تساعد على حماية الشركات والمؤسسات من فقدان البيانات الحساسة والمعلومات الخاصة، وتحميها من الاختراق والاستغلال غير المصرح به.

مفاهيم أساسية في تثبيت وتكوين DLP

هنالك الكثير من المفاهيم الأساسية التي يجب عليك معرفتها وفهمها في تثبيت وتكوين DLP، ومن أهم هذه المفاهيم:

حجب اليو اس بي (USB blocking):

حجب اليو اس بي (USB blocking) هو أحد الإجراءات التي يمكن تنفيذها ضمن تقنية DLP، والتي تهدف إلى منع استخدام محركات USB وأجهزة التخزين الخارجية الأخرى داخل الشبكة الداخلية للشركة أو المؤسسة. ويتم ذلك بواسطة تقنيات الكشف عن الأجهزة الخارجية وحجبها عند الكشف عنها.

ويعد حجب اليو اس بي في DLP ضروريًا لحماية البيانات الحساسة والمعلومات الخاصة من التسرب، حيث يمكن لأجهزة التخزين الخارجية أن تستخدم لنقل البيانات من الشبكة الداخلية إلى الخارج بطريقة غير مصرح بها.

وتشمل تقنيات حجب اليو اس بي في DLP استخدام برامج الحماية والأجهزة الخاصة بالكشف عن الأجهزة الخارجية، وتحديد الأجهزة التي يسمح باستخدامها ومنع استخدام الأجهزة الأخرى، وتحديد الأنشطة المسموح بها على الأجهزة المسموح باستخدامها.

ويجب أن يتم تنفيذ حجب اليو اس بي في DLP بعناية واهتمام، حيث يمكن أن يؤثر على عمليات الشركة أو المؤسسة إذا تم حجب الأجهزة الخارجية التي يحتاج إليها الموظفون في عملهم. ولذلك، يجب تحديد الأجهزة التي يسمح باستخدامها وتحديد الأنشطة المسموح بها بعناية وفقًا لاحتياجات العمل والأمن في الشركة أو المؤسسة.

القائم على السحابة (Cloud-based):

القائم على السحابة (Cloud-based) في DLP يعني استخدام خدمات الحماية السحابية لتنفيذ تقنية حماية البيانات من التسرب والخسارة. ويتم ذلك عن طريق استخدام خدمات الحماية السحابية التي توفرها مزودو الخدمات السحابية، التي يتم تخزين البيانات ومعالجتها وحمايتها على السحابة.

ويعتبر القائم على السحابة في DLP مفيدًا للشركات والمؤسسات التي تعمل في بيئة متعددة الأجهزة والمواقع، حيث يمكن الوصول إلى خدمات الحماية السحابية من أي مكان وأي جهاز يتم استخدامه، ويمكن تحديث وتكوين الخدمات بسهولة.

وتشمل خدمات الحماية السحابية في DLP مجموعة من الأدوات والتقنيات التي تهدف إلى حماية البيانات الحساسة والمعلومات الخاصة، وتشمل ذلك الكشف عن الأنشطة غير المصرح بها على البيانات، والكشف عن التسرب والاختراق، والتحكم في الوصول إلى البيانات، والتحكم في تحرك البيانات داخل الشبكة الداخلية للشركة أو المؤسسة.

ويجب أن يتم تنفيذ القائم على السحابة في DLP بعناية واهتمام، حيث يتطلب ذلك تحديد موفر الخدمة السحابية المناسب والتحكم في الأمان والخصوصية وفقًا لاحتياجات الشركة أو المؤسسة. كما يتطلب استخدام القائم على السحابة في DLP الالتزام بالمعايير الأمنية والقوانين التشريعية المتعلقة بالحماية السيبرانية.

البريد الإلكتروني (Email):

يعتبر البريد الإلكتروني (Email) من الأدوات الشائعة في التواصل داخل الشركات والمؤسسات، ولكن يمكن أن تسبب المرفقات والرسائل الإلكترونية تسرب البيانات والمعلومات الحساسة. ولذلك، يتطلب استخدام البريد الإلكتروني في DLP اتخاذ إجراءات الحماية اللازمة لحماية البيانات والمعلومات الحساسة.

وتشمل إجراءات الحماية في DLP للبريد الإلكتروني مجموعة من الأدوات والتقنيات، ومن بينها:

- تصفية البريد الإلكتروني: يتم استخدام تقنيات تصفية البريد الإلكتروني لمنع وصول الرسائل الإلكترونية غير المرغوب فيها والرسائل الفيروسية والملفات الخبيثة والمرفقات الضارة إلى صندوق البريد الإلكتروني الخاص بالشركة أو المؤسسة.

- التشفير: يمكن استخدام تقنيات التشفير لحماية الرسائل الإلكترونية والمرفقات من التسرب والاختراق، ويمكن استخدام البرامج المخصصة للتشفير وفرض سياسات على المستخدمين للتحكم في تحديد الرسائل التي يجب تشفيرها.

- التحكم في الوصول: تتيح تقنيات التحكم في الوصول السيطرة على الوصول إلى الرسائل الإلكترونية والمرفقات، وتحديد من يمكنه الوصول إليها ومنع الوصول الغير مصرح به إلى البيانات الحساسة.

- الكشف عن التسرب: يمكن استخدام تقنيات الكشف عن التسرب للكشف عن أي محاولة لتسريب البيانات من خلال البريد الإلكتروني، والتصدي لها بشكل فعال.

ويجب أن يتم تنفيذ إجراءات الحماية للبريد الإلكتروني في DLP بعناية وفقًا لاحتياجات الشركة أو المؤسسة، وضمان تطبيق سياسات الأمان والخصوصية على المراسلات الإلكترونية والمرفقات وفقًا للمعايير الأمنية والقوانين التشريعية المتعلقة بالحماية السيبرانية.

هذا والسلام عليكم ورحمة الله وبركاته…

( لا تنسا مشاركة الموضوع ليستفيد غيرك )